黑帽大会:关键系统缺陷是"定时炸弹"_安全

黑帽大会:关键系统缺陷是"定时炸弹"

在计算机用户担心网络身份盗窃行为,企业管理人员担心数字间谍的时间,一位专家在16日举行的黑客大会上说,关键基础设施的安全问题更应该引起所有人的关注。

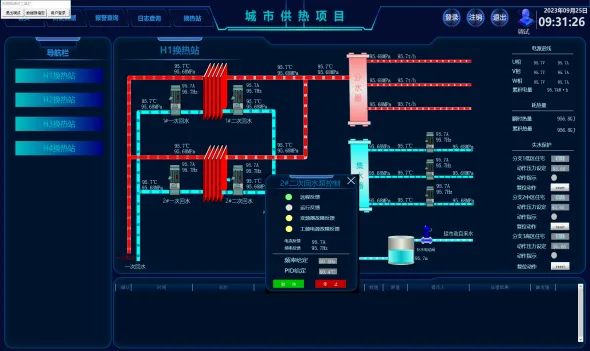

点击看大图

在星期三举行的黑帽大会上,红虎安全的创始人乔纳森·波莱特对与会者说,现代化关键基础设施系统带来的安全问题如同是在制造一颗“滴答作响的定时炸弹”

“与信息(IT)系统相比,数据采集与监视控制(SCADA)系统在安全方面要做的工作更多,”红虎安全的创始人乔纳森·波莱特在题为“免费用电?SCADA和智能电表的阴暗面”的演讲上宣称。

波莱特指出,电力公司和公用事业单位对用于监测和控制大规模工作活动的SCADA系统,依然在使用效果低下的传统模式防火墙对分布式控制以及其它系统进行保护。

他说,最近进行的现代化改造将控制环境带入到互联网中,再加上Windows的使用,为新威胁开辟了进入的路径。此外,他进一步指出,安装在家庭中的智能电表存在已知缺陷可以实现链接回关键系统。

他指出,“我们已经有客户下载了Windows补丁,而且这一补丁确实侵入了SCADA系统。”

波莱特指出,作为最繁忙的链接区域,在SCADA系统网络和IT网络之间的隔离区中包含的漏洞数量最多。

“由于SCADA网络没有建立有效的安全措施以及进行合理的设置,所以,我们遇到更多的攻击和事故,仅仅是一个时间问题。现在,需要有人对企业IT和SCADA网络之间区域的安全负起责任来。”他说,“这基本上就是一颗运行中的定时炸弹。”

波莱特指出,在咨询了工具和其它SCADA站点后,他找出了链接到重点系统中的计算机不应该安装的软件,它们可能引起安全方面的问题。这里面包括了:点对点文件共享客户端BitTorrent、聊天工具客户端、成人视频目录脚本以及僵尸网络代码和恶意软件。

并且,我们现在已经发现了第一个针对控制系统的已知恶意软件。Stuxnet蠕虫通过优盘进行传播,利用来感染系统的是先前没被发现的Windows漏洞。它还使用一个木马后门工具来查看被感染的计算机是否在运行一种西门子开发的特定软件。

“这并不需要SCADA系统存在零日漏洞”(针对未修补漏洞的感染),波莱特指出。“他们已经开始意识到这一点...在整个基础设施中存在很多已经暴露的漏洞。”

他指出,与此同时,很多发电公司正在试图利用规则中的漏洞来减轻他们的“审计责任”,并绕过控制措施。运营关键基础设施的公司正在试图降低其责任,并不准备对这种类型的网络攻击和间谍行为进行处理,让首席信息官疲于奔命。

波莱特指出,类似今年早些时间针对谷歌和其它网站的攻击,“我们已经开始看到这些系统遭遇了持续不断的先进威胁。”问题的关键在于“SCADA系统经营者认为系统的一切都在控制之中。”

与此同时,堆栈推动咨询公司的合伙人詹姆斯·阿伦在星期三举行的另一场演讲上指出,SCADA系统中开始应用人机界面软件,并且支持黑莓移动设备,以便让工作人员可以在开车的时间对活动进行控制。

当在交流环节被问到,在关键基础设施中是否存在可以导致大规模问题出现的漏洞时,他的答复是“是的”。

在黑帽大会上,至少已经有了三项和关键基础设施相关的议题。阿伦说,在过去的四年中,他一直在向会议组织者提交类似的议题,在今年,议题终于获得了批准。

在问及为什么现在对这一课题产生兴趣时,黑帽创始人杰夫·莫斯的回答是:“现在已经有了很多的研究结果。因此,重点开始转向这一领域。”

评论排行